Nach der zweiten Veröffentlichung des Windows 10 Build 1809 stehen nun auch die Vorlagen für die Gruppenrichtlinien als Download zur Verfügung.

Folgende Sprachen stehen im Installationspaket zur Verfügung:

- cs-CZ

- da-DK

- de-DE

- el-GR

- en-US

- es-ES

- fi-FI

- fr-FR

- hu-HU

- it-IT

- ja-JP

- ko-KR

- nb-NO

- nl-NL

- pl-PL

- pt-BR

- pt-PT

- ru-RU

- sv-SE

- zh-CN

- zh-TW

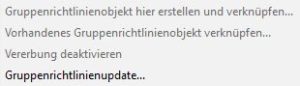

In manchen Momenten ist es sinnvoll Gruppenrichtlinien direkt zu verteilen. Dieses ist seit Windows Server 2012 und Windows 8 möglich.

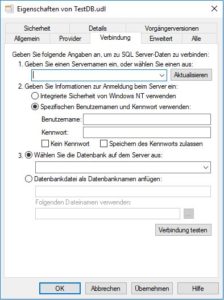

In manchen Momenten ist es sinnvoll Gruppenrichtlinien direkt zu verteilen. Dieses ist seit Windows Server 2012 und Windows 8 möglich. Für eine Fehleranalyse kann es sinnvoll sein Datenbank-Verbindungen zu prüfen. Dafür ist keine direkte Applikation erforderlich.

Für eine Fehleranalyse kann es sinnvoll sein Datenbank-Verbindungen zu prüfen. Dafür ist keine direkte Applikation erforderlich.

Seit Windows XP konnten über CPL-Dateien die Einstellungen innerhalb der Systemsteuerung aufgerufen werden. Unter Windows 10 hat sich das Design der Einstellungen verändert. Trotzdem lassen sich die Einstellungen direkt aufrufen über die folgenden Befehle. Diese können für Verknüpfungen auf dem Desktop sowie unter „Ausführen“ zum direkten Aufruf des Ziels.

Seit Windows XP konnten über CPL-Dateien die Einstellungen innerhalb der Systemsteuerung aufgerufen werden. Unter Windows 10 hat sich das Design der Einstellungen verändert. Trotzdem lassen sich die Einstellungen direkt aufrufen über die folgenden Befehle. Diese können für Verknüpfungen auf dem Desktop sowie unter „Ausführen“ zum direkten Aufruf des Ziels.